какие средства защиты информации должны применяться на мобильных устройствах

Основные методы защиты современных мобильных устройств

Рубрика: Технические науки

Дата публикации: 30.03.2017 2017-03-30

Статья просмотрена: 2173 раза

Библиографическое описание:

Жилин, В. В. Основные методы защиты современных мобильных устройств / В. В. Жилин, И. И. Дроздова. — Текст : непосредственный // Молодой ученый. — 2017. — № 13 (147). — С. 41-44. — URL: https://moluch.ru/archive/147/41284/ (дата обращения: 31.10.2021).

В данной статье будет рассмотрена актуальная на сегодняшний день тема использования смартфонов, а также защита конфиденциальных данных, хранящихся на них.

На современном этапе развития персональной техники нетрудно заметить, что начинают набирать популярность портативные ПК и КПК. За последние 5–7 лет роль смартфонов в жизни каждого человека, вне зависимости от его статуса и материального положения, приобретает массовый характер. Невозможно представить повседневную рутину любого из нас без использования современных «средств связи».

На основе статистических данных к концу 2016 года по всему миру владельцами смартфонов является немногим более двух миллиардов человек, что составляет почти четверть населения планеты. Если брать за основу те же данные, то к 2020 году количество пользователей увеличится на 20 процентов относительно текущих показателей.

В связи с вышесказанным можно сделать вывод, что люди доверяют большое количество личной информации средствам связи, в частности смартфонам и планшетам. Потому остро стоит вопрос о защите личных конфиденциальных данных. Существует огромное количество способов защиты этих данных, начиная от ограничения доступа посторонних лиц к защищаемому объекту до обращения к биометрическим системам аутентификации.

Рассмотрим подробнее эти способы защиты, к которым можно отнести:

‒ ограничение доступа к устройству;

‒ биометрические системы аутентификации.

Самым очевидным способом защиты является минимизация возможности попадания устройства в чужие руки. То есть, нахождение смартфона только в руках владельца не даёт возможности потенциальному злоумышленнику или обычному любопытному пользователю получить какую-либо информацию, хранящуюся на данном устройстве, а также использовать её в личных целях.

Следует взять во внимание факт того, что данный метод является одновременно самым действенным, но в то же время самым ненадёжным. Необходимо пояснить как именно один и тот же способ может, как сохранить ваши данные, так и сыграть против вас.

С одной стороны, как было описано выше, вероятность потенциального ущерба, как морального, так и материального, а также возможного хищения информации сводится к минимуму, если физический контакт посторонних лиц с объектом будет ограничен. Рядовому пользователю практически невозможно заполучить личную информацию с вашего устройства без непосредственного взаимодействия с ним, но это не исключает возможности хищения с помощью использования современных беспроводных технологий, таких как Internet, Bluetooth или IrDA.

Однако существенным изъяном этого способа защиты является человеческий фактор, такой как банальная невнимательность владельца устройства. Потенциальному злоумышленнику достаточно отвлечь вас чем-либо или дождаться удобного случая и воспользоваться предоставленной возможностью для хищения информации или даже самого устройства.

Таким образом, хищение информации с устройства лишь вопрос времени, зависящий от человеческого фактора. И поэтому на современном этапе развития технологий не стоит доверять защиту конфиденциальных данных только лишь этому способу, его стоит комбинировать с одним из других методов, которые будут описаны далее.

Далее будет описан наиболее распространённый способ блокировки смартфона, а именно использование так называемой «шторки». Также стоит отметить, что в зависимости от компании-производителя вид «шторки» может быть различным. Например, в последних версиях мобильных операционных систем под этим понятием подразумевается способ разблокировки дисплея «свайпом».

Для большей информативности проведём сравнительный анализ этого метода относительно всех других. К его достоинствам, во-первых, можно отнести более быструю разблокировку по сравнению со способами, описанными далее, такими как использование PIN-кода или графического ключа.

Во-вторых, «шторка» представляет собой некую преграду для малолетних детей. То есть, для разблокировки дисплея так или иначе требуется произвести конкретное действие, понять которое маленький ребенок вряд ли сможет.

Ну и наконец, основная причина, по которой этот метод является наиболее распространенным, заключается в защите от непреднамеренных действий, которые могут возникнуть в то время, пока телефон находится в кармане или сумке.

Основным недостатком использования «шторки» является недостаточный уровень защиты персональных данных от посторонних лиц. Обычный «свайп» не представляет труда для разблокировки рядовому пользователю.

Вторым по популярности в мире способом блокировки смартфона является использование PIN-кода. Принцип работы данного метода заключается введении заданной последовательности чисел. Этот способ крайне схож с введением пароля для авторизации на каком-либо сайте.

Длина PIN-кода может варьироваться от 4 символов и более, в зависимости от необходимого уровня сложности пароля. Необходимую последовательность цифр вводит сам пользователь смартфона при выборе данного способа защиты. При разблокировке устройства у владельца есть не более трёх попыток для правильного ввода пароля, в противном случае смартфон заблокируется на некоторый промежуток времени, по истечении которого будет предоставлена ещё одна возможность для разблокировки. Стоит отметить, что отрезок времени, на который блокируется смартфон или планшет, увеличивается с каждой неудачной попыткой.

Отметим некоторые достоинства этого метода. Очевидно, что этот способ предоставляет собой более высокий уровень защиты относительно тех, что были описаны ранее. Для обхода такой защиты злоумышленнику необходимо обладать необходимыми навыками работы с цифровыми устройствами, но даже при наличии таковых требуются значительные временные затраты, наличие внешних устройств и специализированного программного обеспечения.

Во-вторых, в отличие от похожего метода — графического ключа, при использовании PIN присутствует возможность повторного использования символа, что также повышает уровень защиты.

К недостаткам этого метода блокировки можно отнести человеческий фактор. Стоит пояснить, что зачастую люди в качества пароля используют простые, легко запоминающиеся комбинации. Например, дату рождения свою, детей или какое-либо памятное событие. В связи с чем, использование PIN-кода основанного на подобных комбинациях существенно уменьшает уровень защиты устройства. Данный PIN может быть легко выявлен в том случае, если человек хорошо знаком с владельцем, а злоумышленнику достаточно немного узнать о владельце.

Однако на современном этапе развития редко кто использует такого рода PIN. Зачастую используется та комбинация цифр, которая известна только лишь одному человеку.

Из-за широкой популяризации смартфонов увеличивается количество людей пользующихся ими в общественных местах, в связи, с чем повышается вероятность того, что данный PIN будет подсмотрен и в случае кражи устройства, ваши персональные данные будут скомпрометированы.

При использовании данного способа защиты возможна банальная ситуация, когда пользователь может забыть PIN от устройства. Это может сыграть против владельца, если он окажется в экстренной ситуации, например, если он будет срочно нуждаться в средстве связи. Как было отмечено ранее, после трёх неудачных попыток ввода, следующая будет доступна только по истечении определенного промежутка времени, который с каждым разом будет увеличиваться.

Ещё одним способом, который весьма распространен среди пользователей цифровых мобильных устройств, является графический ключ. Стоит отметить, что среди всех методов, описанных раннее, именно этот используется чаще всего владельцами Android-смартфонов.

Сам графический ключ по своему принципу схож с PIN-кодом и является его более быстрым аналогом, но представляет собой одну непрерывную линию, форма которой ограничена фантазией владельца аппарата и количеством вершин, предоставленных для ввода ключа. Он также имеет ряд преимуществ по сравнению с остальными видами защиты экрана от разблокировки.

К его достоинствам в первую очередь можно отнести скорость. Если сравнить его с PIN, то можно заметить, что он является более быстрым. Обосновано это тем, что в случае ввода числового пароля требуется нажимать на конкретные места экрана. Другими словами, нужно «отрывать» палец от экрана для ввода следующего символа. При использовании графического ключа необходимости в «отрыве» пальца от экрана нет, то есть требуется провести непрерывную линию в заданном направлении. Даже если сами точки представить в виде чисел, а PIN в виде точек, то можно убедиться, что в случае ввода одной и той же комбинации метод с использованием «графического ключа» окажется быстрее.

Вторым достоинством метода является дополнительный софт, который может быть установлен с целью увеличения количества точек, предоставленных для ввода ключа. Если у того же PIN используются числа от 0 до 9, то количество точек может быть увеличено до 36. Ясно, что такое количество не используется, однако возможность расширения ключа также можно отнести к достоинствам.

Что касается недостатков, то можно отметить, что «графический ключ», так же как и PIN, не лишен возможности блокировки устройства на определенный промежуток времени в случае ввода неправильной комбинации. Число попыток, предоставленных для ввода без угрозы блокировки также равно трем. Далее время, через которое будет доступен последующий ввод, будет расти.

Одним из самых значимых недостатков метода является ограниченность последовательности вводимых символов. То есть, например, отсутствует возможность ввода символов, расположенных в противоположных частях диагоналей. Не получится соединить две крайние точки, минуя среднюю. Кроме того, повторное использование точки невозможно. Каждая точка может использоваться только 1 раз. Во всем этом и заключается ограниченность количества допустимых для ввода комбинаций.

Еще один способ блокировки — это распознавание лица. Среди всех ранее описанных методов этот является самым нераспространенным. Заключается он в том, что при попытке разблокировки, устройство распознает лицо человека при помощи камеры.

Найти достоинства довольно трудно. Одно из них будет описано далее, но стоит лишь отметить, что без вашего лица доступ к устройству никто не получит.

Гораздо больше у него недостатков. Во-первых, как уже было сказано, достаточно вашего лица. То есть камере достаточно будет распознать вас на фотографии. Лицу, которому требуется получить доступ к данным на смартфоне достаточно наличие вашей фотографии, распечатанной или нет. На некоторых устройствах, которые были произведены позднее появления функции распознавания лица, требуется моргнуть. Но это лишь исключает возможность использования вашей фотографии.

Во-вторых, большую роль играет аппаратная составляющая устройства. Например, чем лучше камера используется, тем более точным и быстрым окажется распознавание лица, даже в случае его движения. Чем соответственно она хуже, тем более медленно и менее точно работает этот метод.

В-третьих, на точность и скорость метода сильно влияет уровень освещённости места, где производится распознавание. Если света недостаточно, то возможен вариант, что даже ваше лицо не будет распознано. Гораздо более простым является использование других методов. В связи со своим неудобством использования, функция распознавания лица была доступна на ограниченном количестве устройств.

Однако, несмотря на все свои недостатки, этот метод привел к развитию несколько иных способов защиты, которые активно используются сейчас. Речь идет о биометрических технологиях, к которым можно отнести сканеры отпечатков пальцев, сканеры сетчатки глаза и сканеры радужки глаза и другие, более детальное описание которых будет приведено в следующей статье.

Как защитить телефон и аккаунт от взлома: инструкция РБК Трендов

На нашем телефоне или в чатах часто содержатся личные сведения, которые злоумышленники могут использовать в своих целях. Например, номера карт, доступы к онлайн-банкам, домашний адрес или рабочая переписка. Со смартфоном в руках легко получить логины и пароли к приложениям, ведь их зачастую высылают по СМС. А еще мошенники могут узнать о ваших пожилых родственниках и обмануть их, используя всю известную информацию. Вот как всего этого избежать.

Как защитить свой телефон

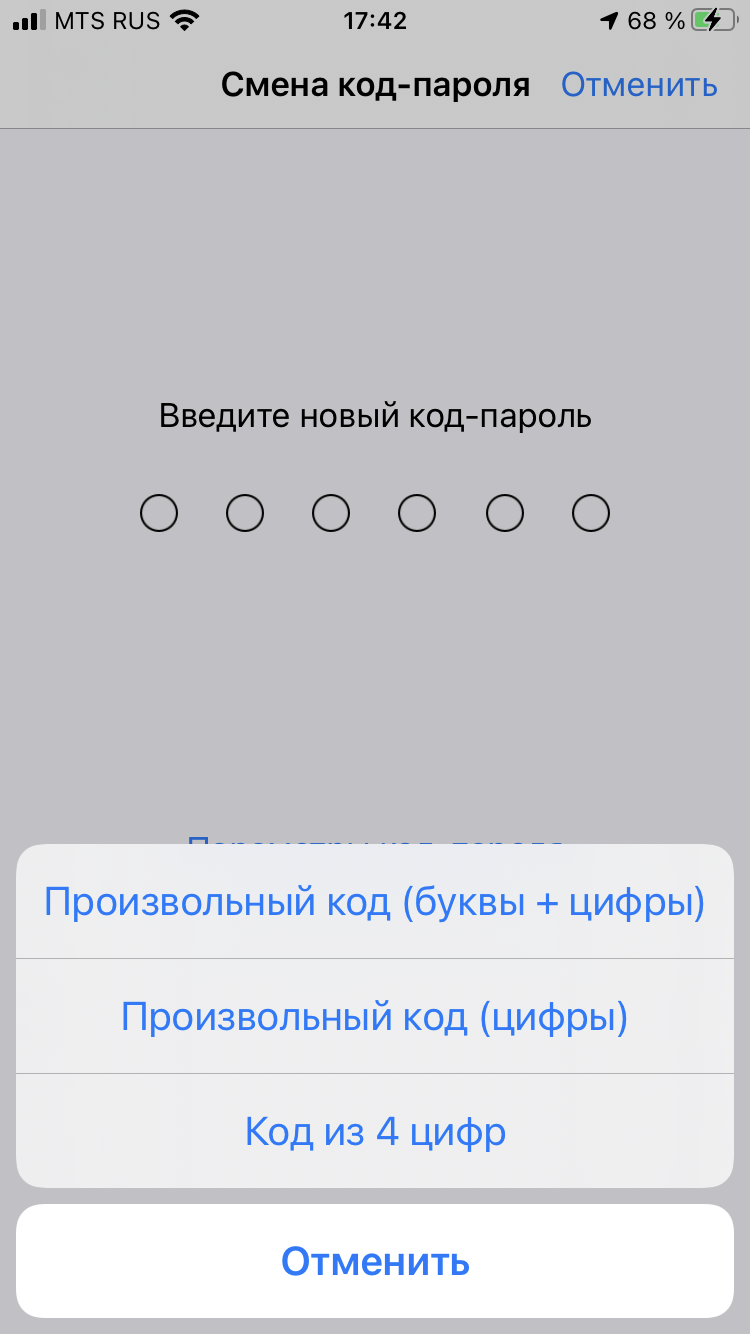

1. Используйте сложный пароль. Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

На iPhone: зайдите в «Настройки» → «Touch ID и код-пароль» → «Запрос пароля: сразу»; «Сменить пароль» → «Произвольный код (буквы + цифры)».

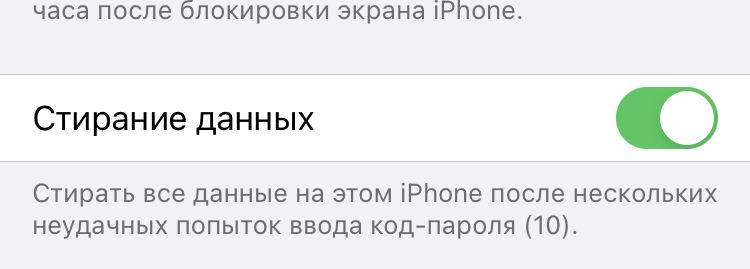

Чтобы усилить защиту, включите сброс всех данных после десяти неудачных попыток.

На Android: «Настройки» → «Безопасность» → «Блокировка экрана», выберите «Пароль» в качестве способа блокировки экрана и установите пароль из букв и цифр. Затем «Настройки» → «Безопасность», уберите галочку «Показывать пароли».

2. Отключите уведомления на заблокированном экране. Это помешает злоумышленникам видеть письма и сообщения — включая коды для подтверждения платежей.

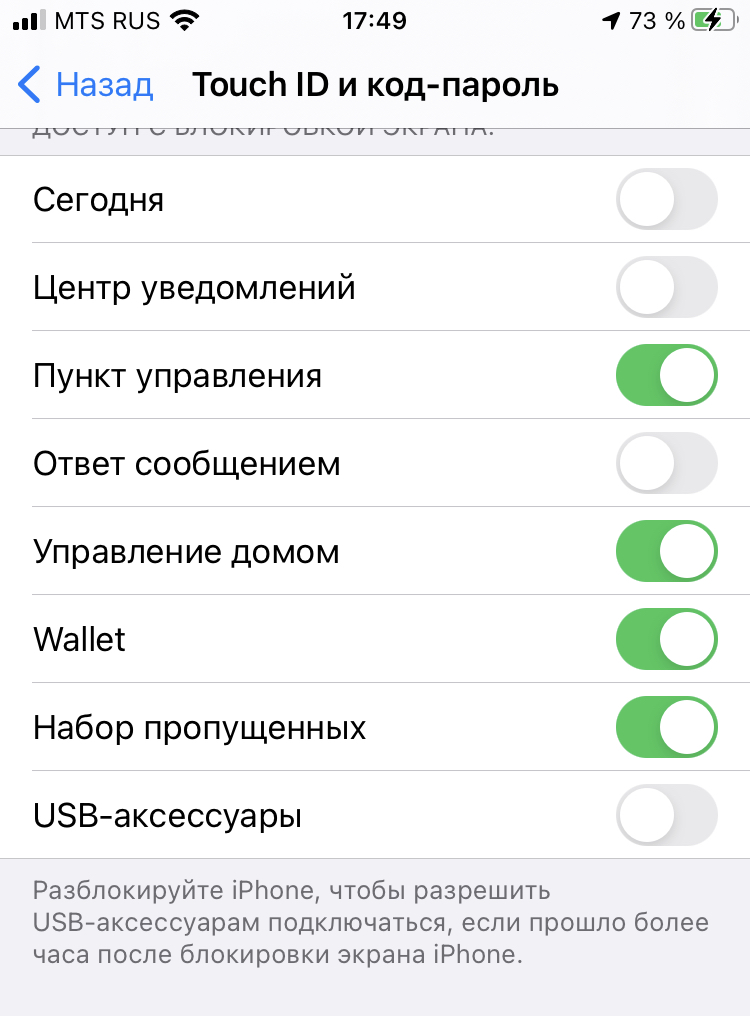

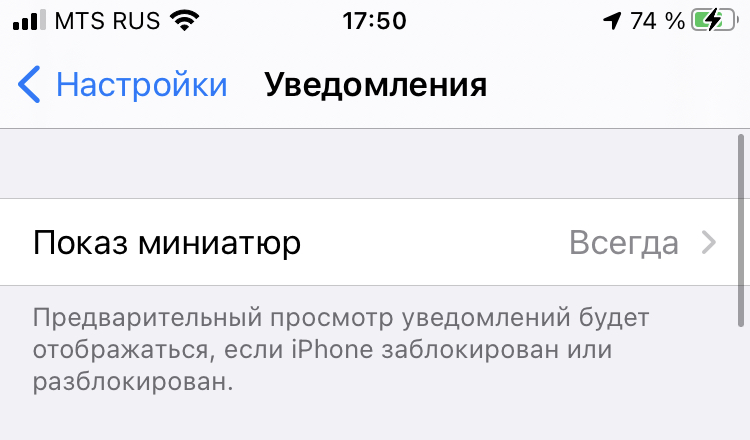

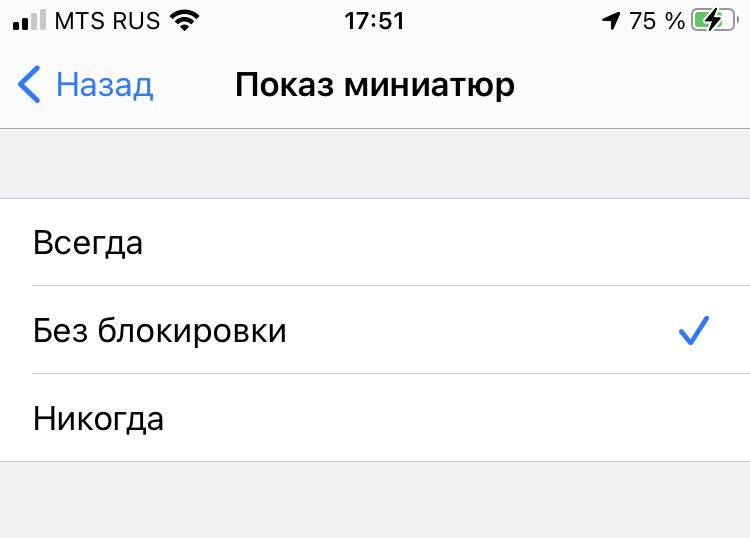

На iPhone: «Настройки» → «Пароль» («Touch ID и пароль») → раздел «Доступ с блокировкой экрана» и «Настройки» → «Уведомления» → «Показ миниатюр» → «Без блокировки».

На Android: «Настройки» → «Приложения», выберите приложение и уберите галочку «Показать уведомления».

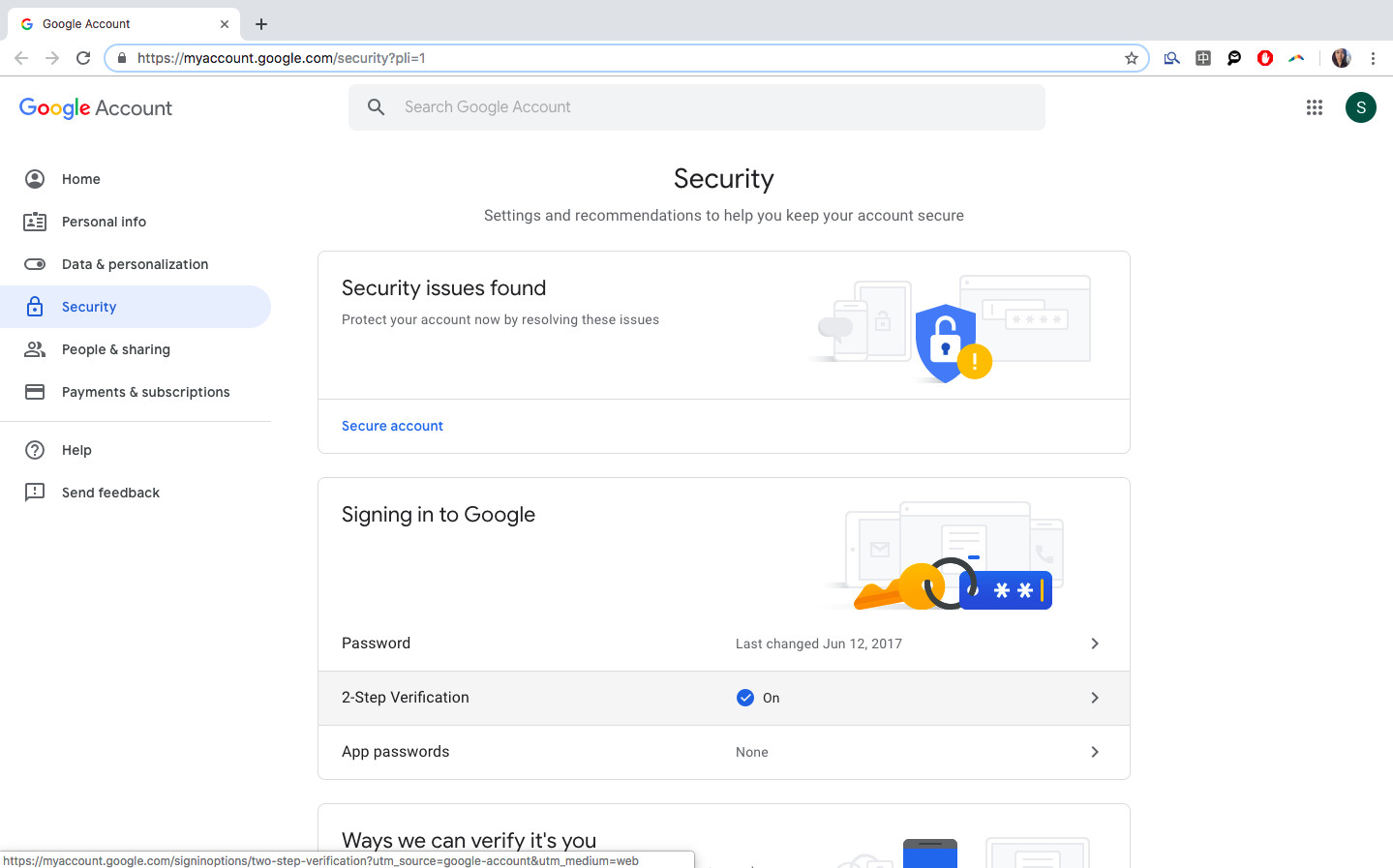

3. Включите двухфакторную проверку на телефоне и компьютере. При двухфакторной авторизации, помимо пароля, вы подтверждаете вход при помощи SMS-кода, который отправляется на подключенное вами устройство. Так у посторонних не будет доступа к вашему аккаунту.

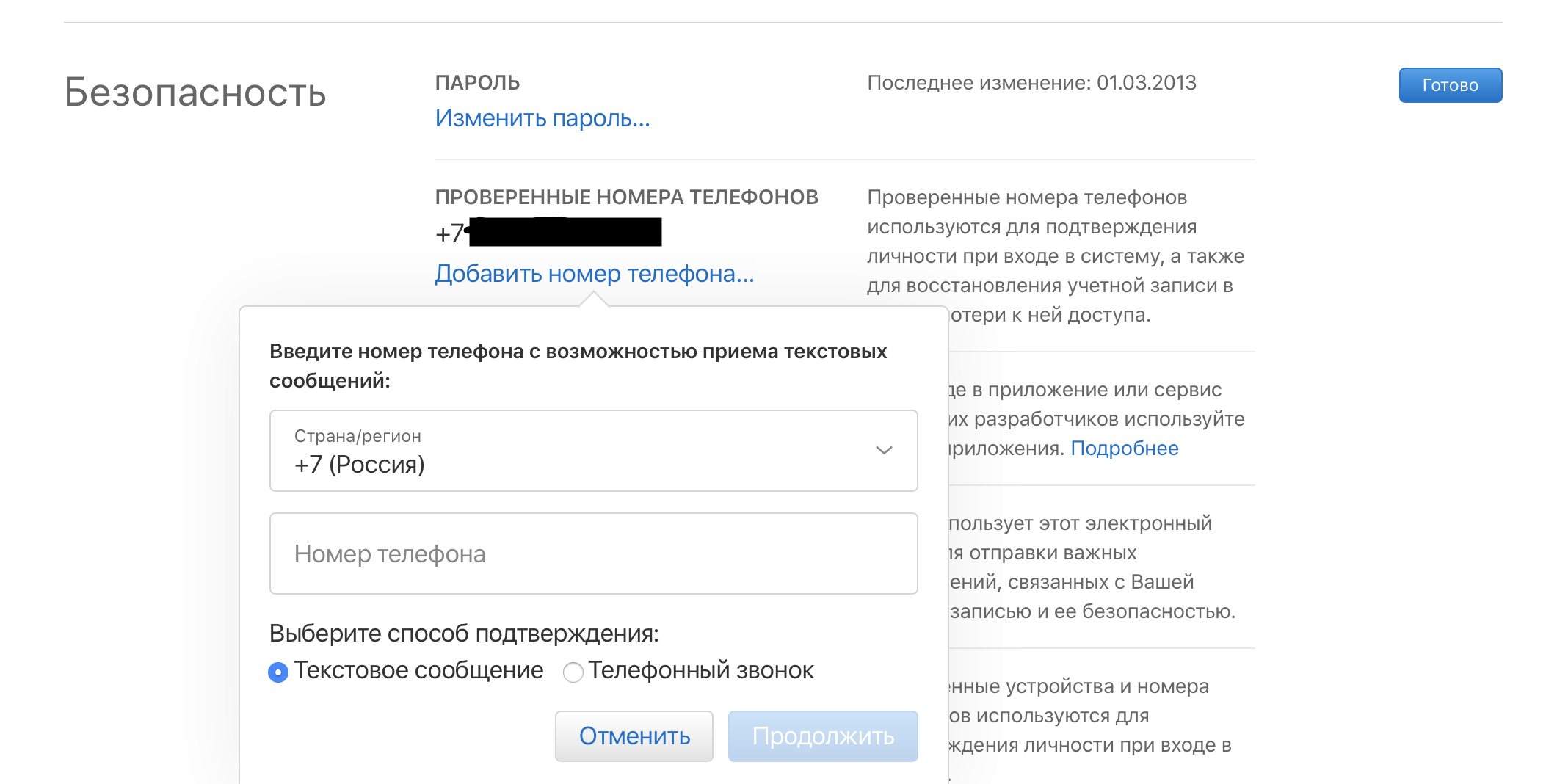

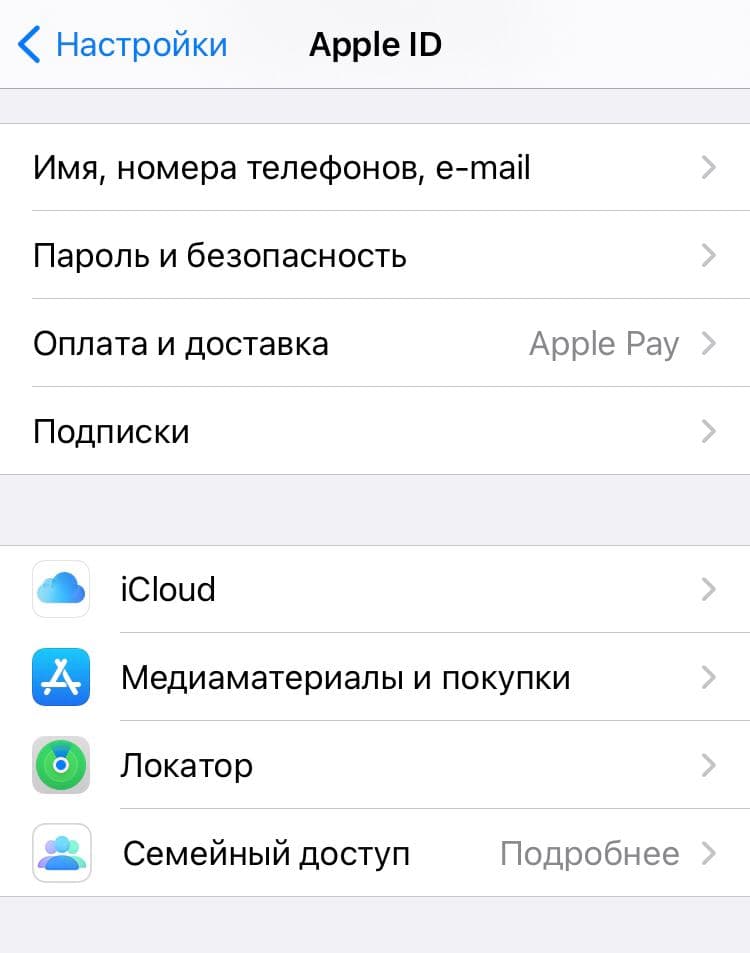

На iPhone: Сайт Apple ID → «Двухфакторная идентификация» → «Вкл» Затем: «Безопасность» → «Проверенные номера телефонов» → «Изменить» → «Добавить номер телефона с возможностью приема текстовых сообщений».

На Android: Зайдите на Google Account и следуйте инструкциям на сайте.

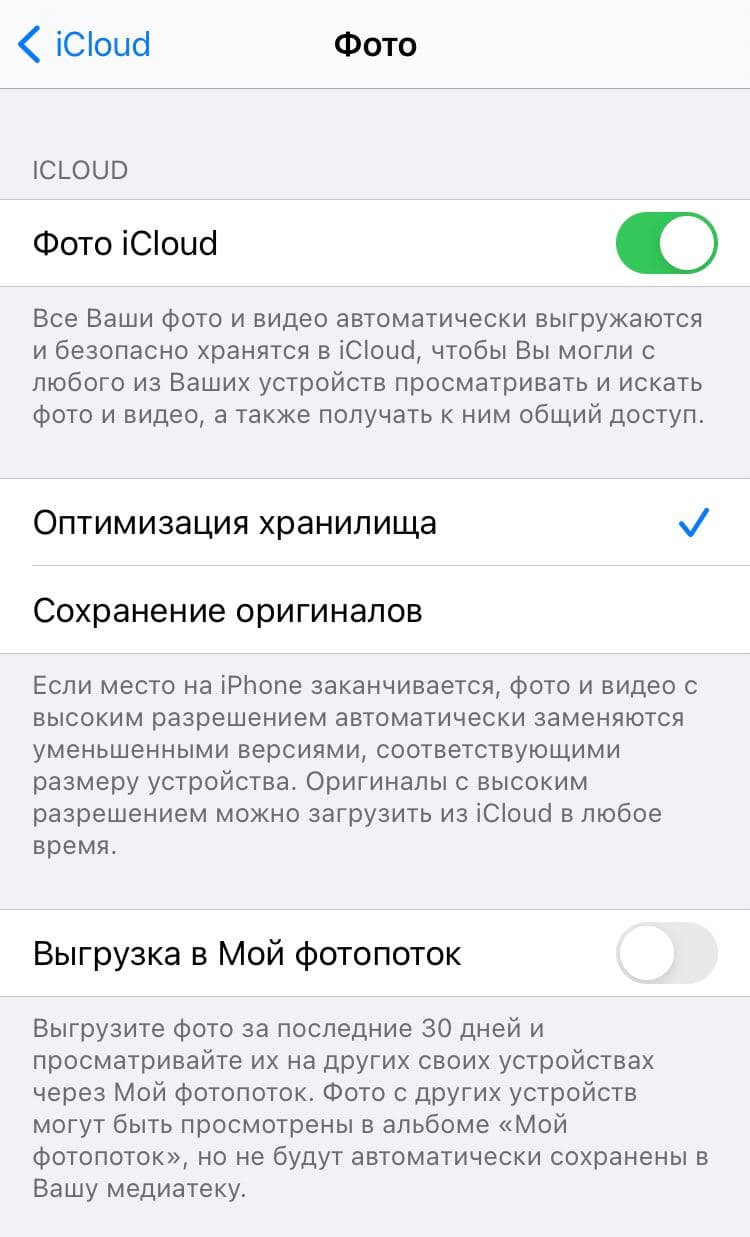

4. Выключите автоматическую синхронизацию данных. Именно из-за нее часто попадают в сеть интимные фото знаменитостей: хакеры взламывают их облачные хранилища с других устройств.

На iPhone: «Настройки» → «Apple ID, iCloud, медиаматериалы» (или просто нажмите на свое имя и фамилию в самом верху) → «iCloud» → «iCloud Drive» и «Фото» — Выкл.

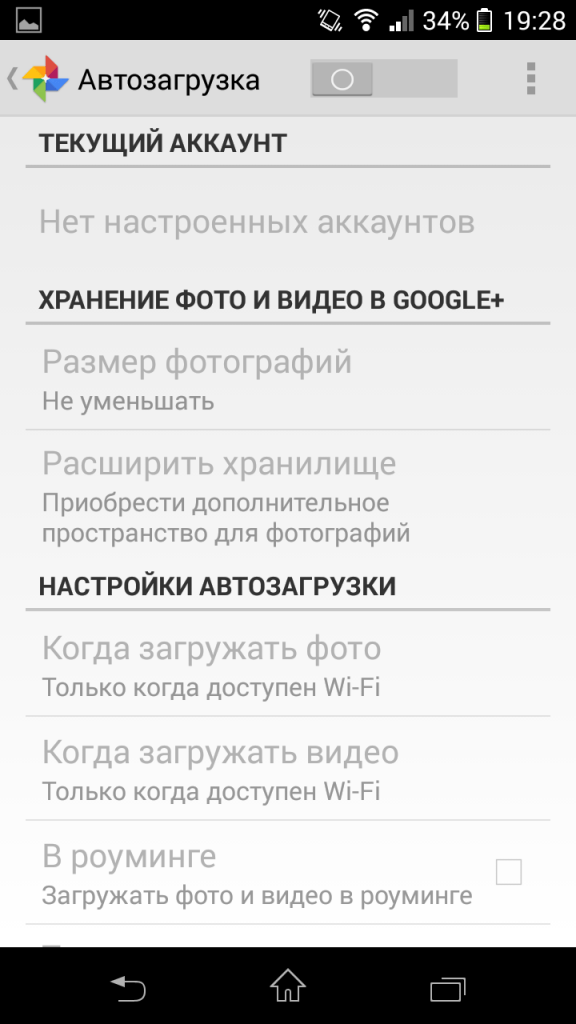

На Android: «Настройки Google» → «Мое местоположение» — нажмите Выкл. для «Отправка геоданных» и «История местоположений». «Поиск и подсказки» — отключите Google Now. «Google Фото» → «Настройки» → «Автозагрузка» — отключите автоматическую отправку фото на серверы Google.

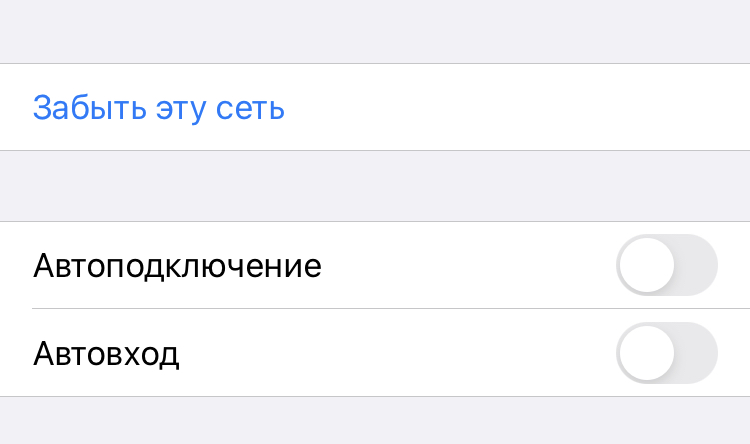

5. Уберите автоматическое подключение к Wi-Fi. По умолчанию телефон автоматически подключается к знакомым Wi-Fi-сетям. Однако публичные сети часто слабо защищены, и их легко взломать. Так мошенники получат доступ ко всем данным на вашем смартфоне.

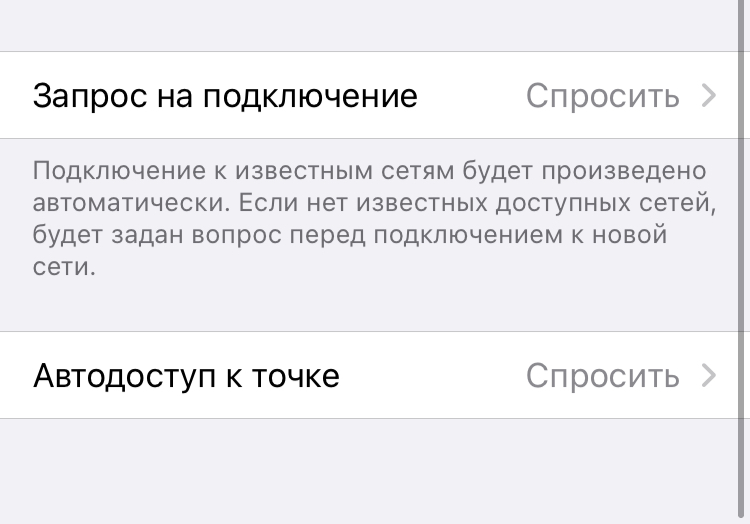

На iPhone: «Настройки» → «Wi-Fi» → Выбрать публичную сеть (например, ту, к которой вы подключались в метро или кафе) → «Забыть эту сеть», а также «Автоподключение» и «Автодоступ» — Выкл. Затем возвращаемся к списку сетей и нажимаем «Спросить» рядом с «Запрос на подключение» и «Автодоступ к точке».

На Android: «Настройки» → «Wi-Fi», зажмите нужную сеть, в появившемся меню удалите ее. В разделе «Расширенные настройки» уберите галочку «Всегда искать сети».

6. Запретите приложениям доступ к фотографиям / SMS / контактам. Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

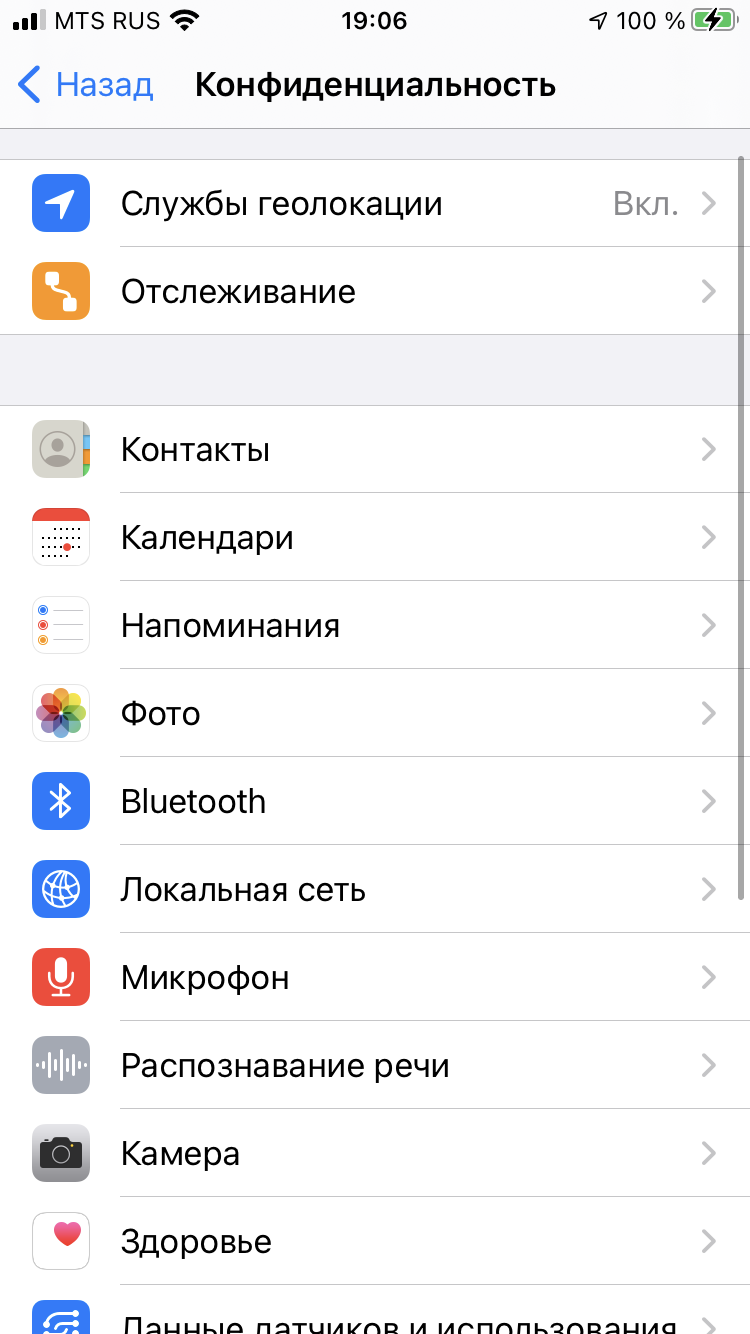

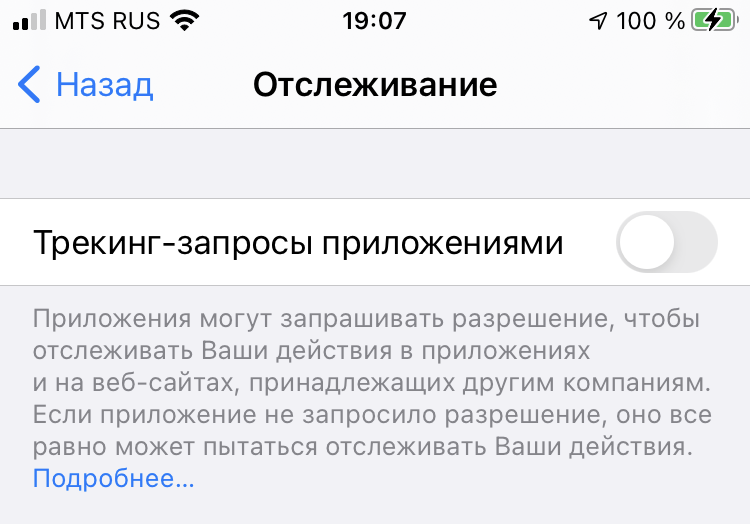

На iPhone: «Настройки» → «Конфиденциальность»: «Геолокация», «Отслеживание» и во всех приложениях проставьте Выкл.

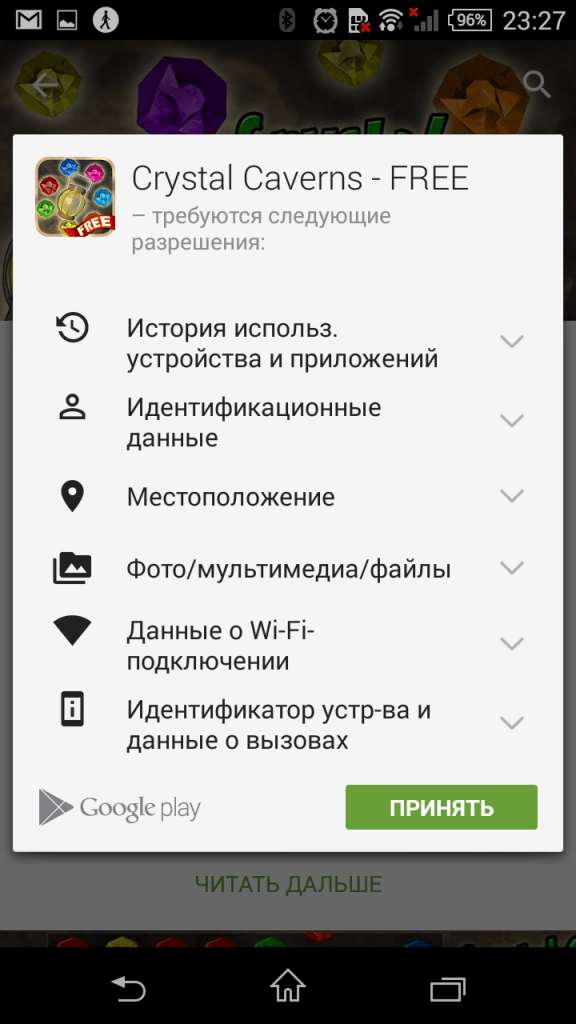

На Android: «Настройки Google» → «Подключенные приложения» — отключите все лишние.

Что еще можно сделать на iPhone:

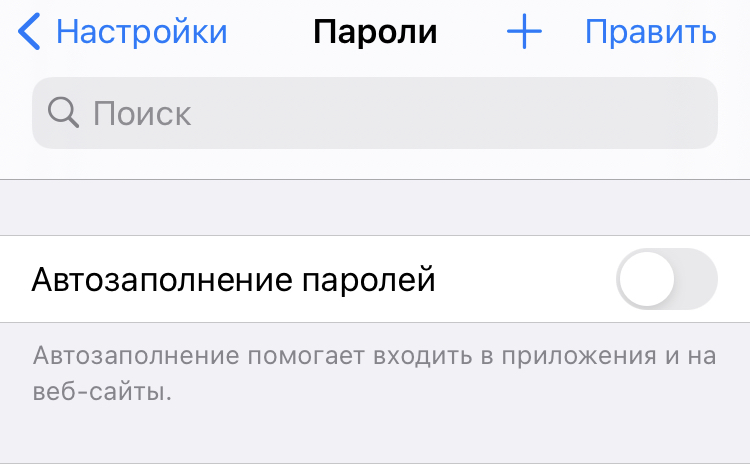

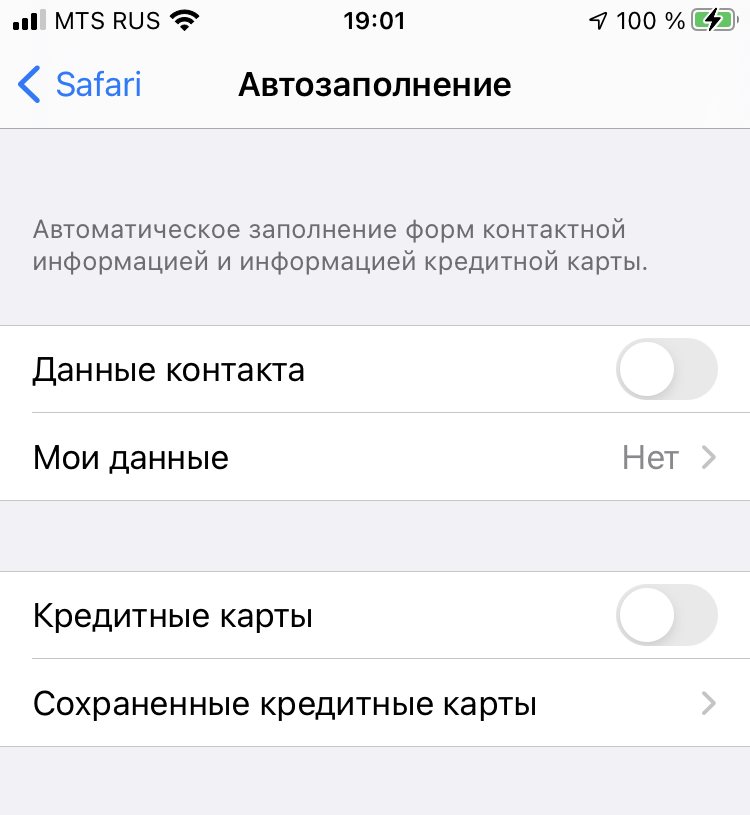

1. Отключите автозаполнение паролей. Так посторонние не смогут войти в приложения и сервисы, которыми вы часто пользуетесь. «Настройки» → «Пароли» → «Автозаполнение паролей» — Выкл.

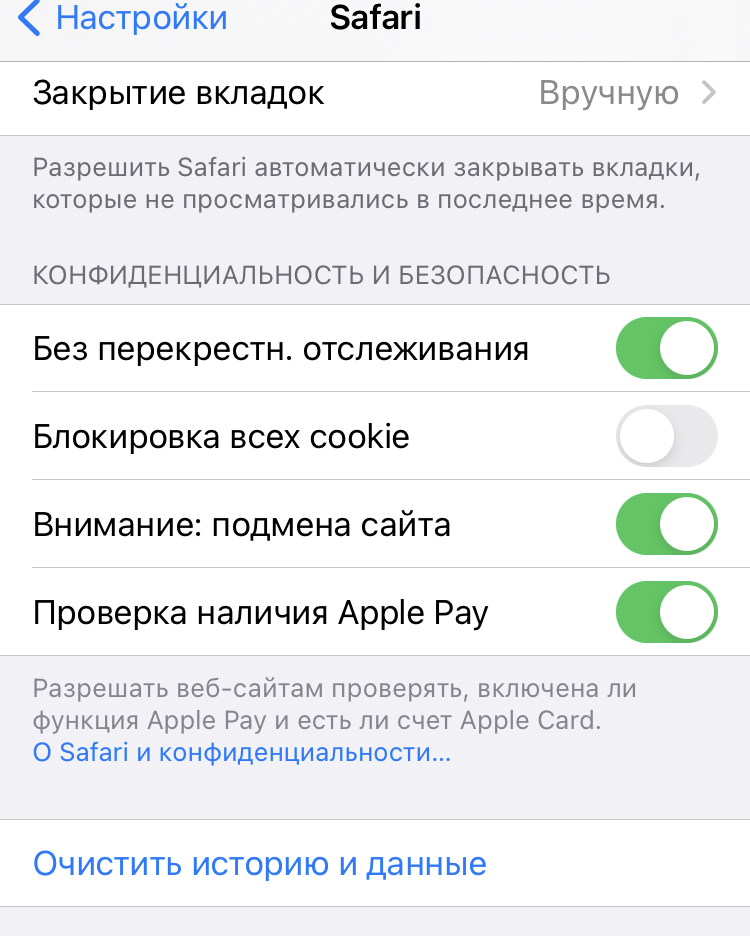

2. Отключите cookies и автозаполнение в браузерах. Это история браузера, в которой хранятся все сайты, которые вы посещали, а также логины, пароли и настройки на них.

Для Safari: «Настройки» → «Safari» → «Конфиденциальность и безопасность» → «Без перекрестного отслеживания» и «Блокировка всех cookie» — Вкл. А также «Автозаполнение» — убедитесь, что везде стоит Выкл.: хранение данных, контактов, кредитных карт.

Для других браузеров — посмотрите в настройках.

Что еще можно сделать на Android:

1. Скачивайте приложения только в Google Play Store и «Яндекс.Store». В отличие от iOS, Android — открытая ОС, и любое подозрительное ПО может занести вирус, украсть ваши данные или накачать гигабайты рекламы из интернета. У официального магазина есть функция Google Play Защита: она ежедневно сканирует 50 млрд приложений на более чем 2 млрд устройств, чтобы защитить их от вирусов и злоумышленников.

«Настройки» → «Безопасность», уберите галочку «Неизвестные источники» и поставьте галочку «Проверять приложения».

Там же, в «Настройках», убедитесь, что «Play Защита» активна.

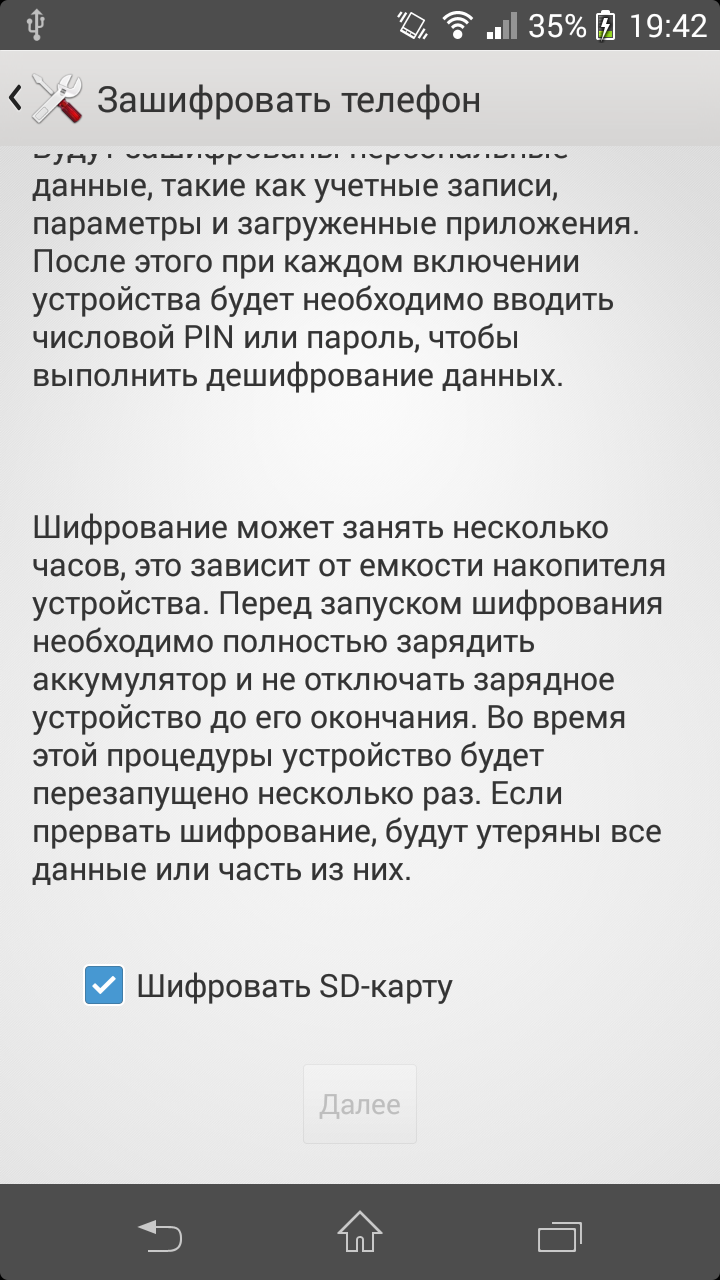

2. Зашифруйте ваши данные. Это поможет обезопасить их, даже если телефон попадет в чужие руки. Для этого нужно задать пароль вместо PIN-кода и вводить его при каждом включении телефона.

«Настройки» → «Безопасность» → «Зашифровать телефон». Также поставьте галочку «Шифровать SD-карту».

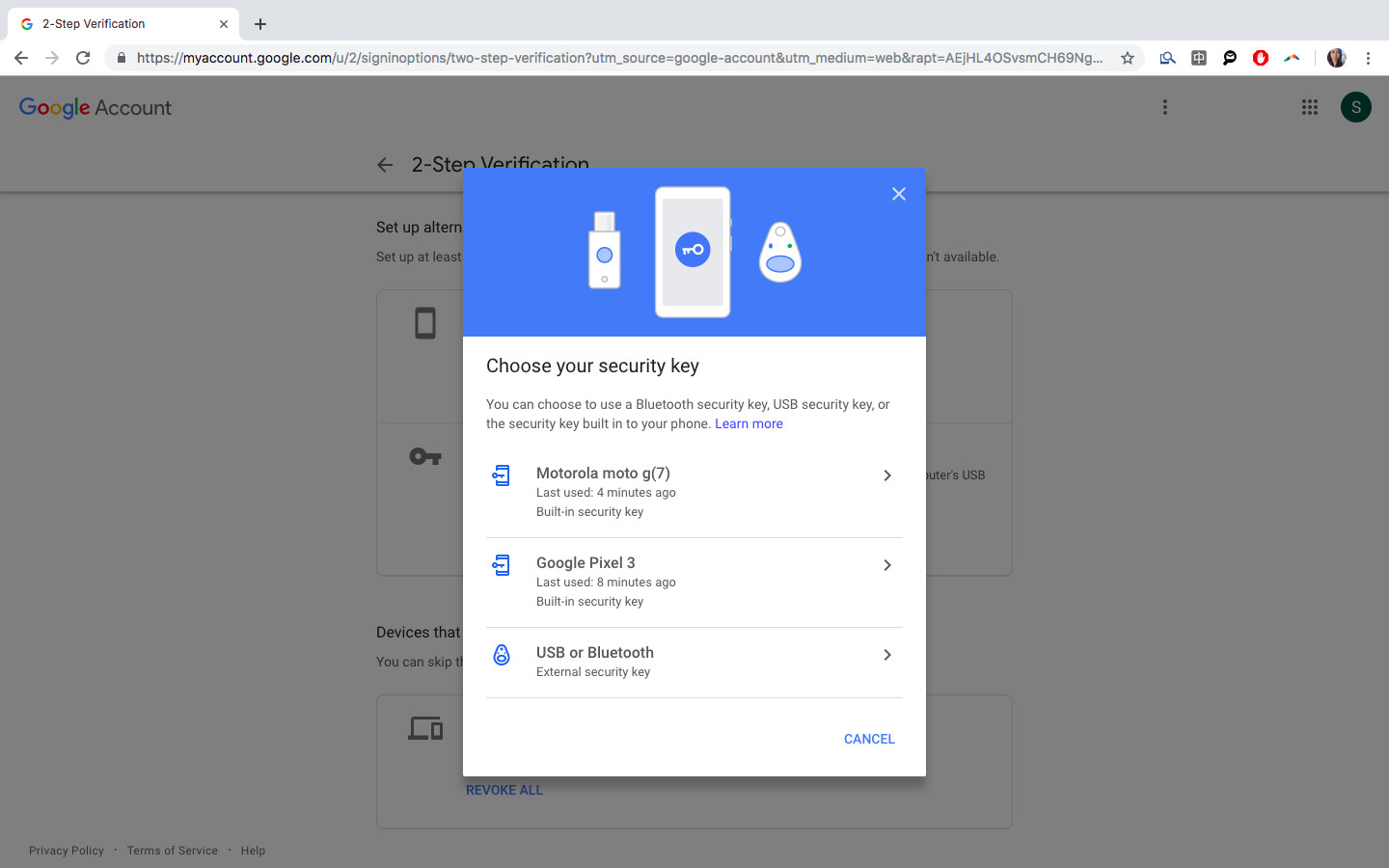

Вы можете использовать свой телефон на Android для двухфакторной идентификации через компьютер или ноутбук. Это позволит связать ваш телефон с компьютером через Bluetooth, чтобы предотвратить посещение фишинговых сайтов. Для настройки нужен компьютер с ОС Windows 10, macOS или Chrome OS. Добавьте учетную запись Google на свой телефон, выбрав «Настройки»→ «Учетные записи»→ «Добавить учетную запись» → «Google».

Затем на вашем компьютере откройте браузер Google Chrome.

Зайдите на страничку «Безопасность» в Chrome и нажмите «Двухэтапная аутентификация».

Выберите «Добавить электронный ключ», а затем — свой телефон. Теперь вы сможете заходить в Gmail, Google Cloud и другие сервисы Google, используя свой телефон в качестве дополнительного способа проверки.

Как защитить аккаунт в Instagram

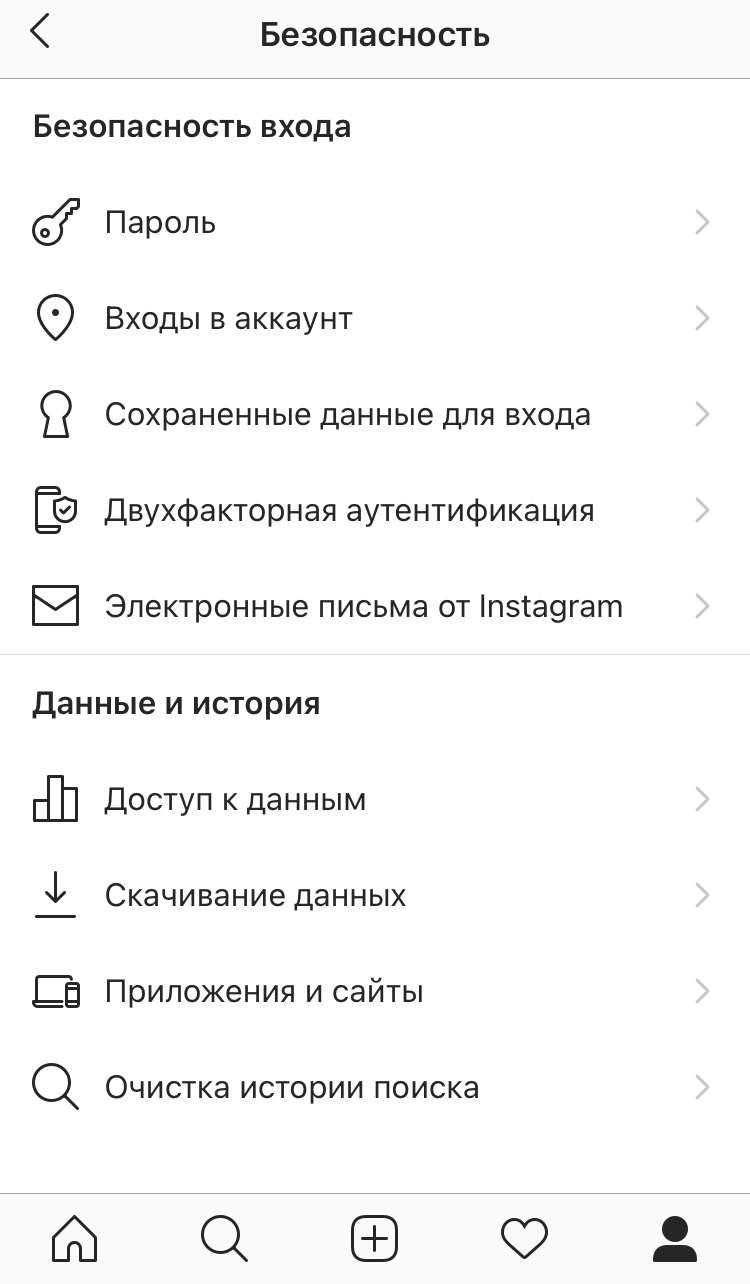

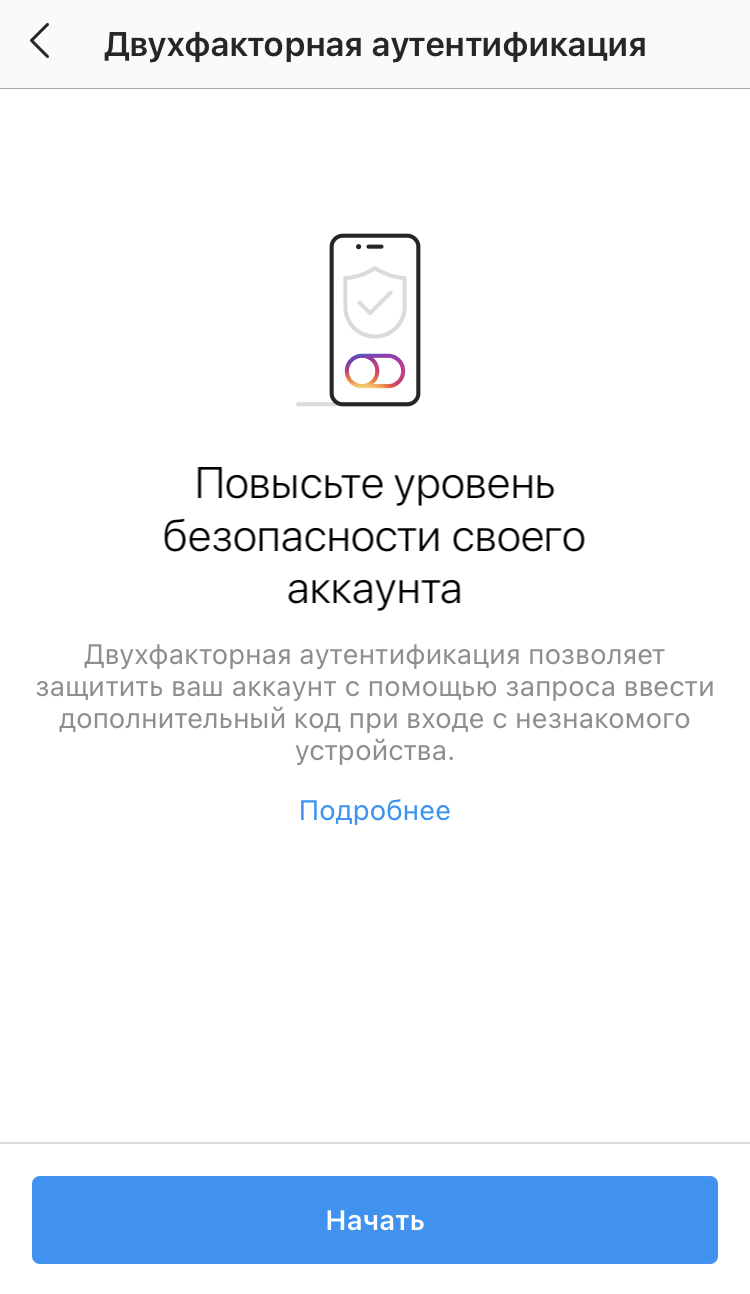

1. Настройте двухфакторную авторизацию.

Перейдите в «Настройки» → «Безопасность» → «Двухфакторная аутентификация» и выберите способ защиты: через специальное приложение или по SMS. Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

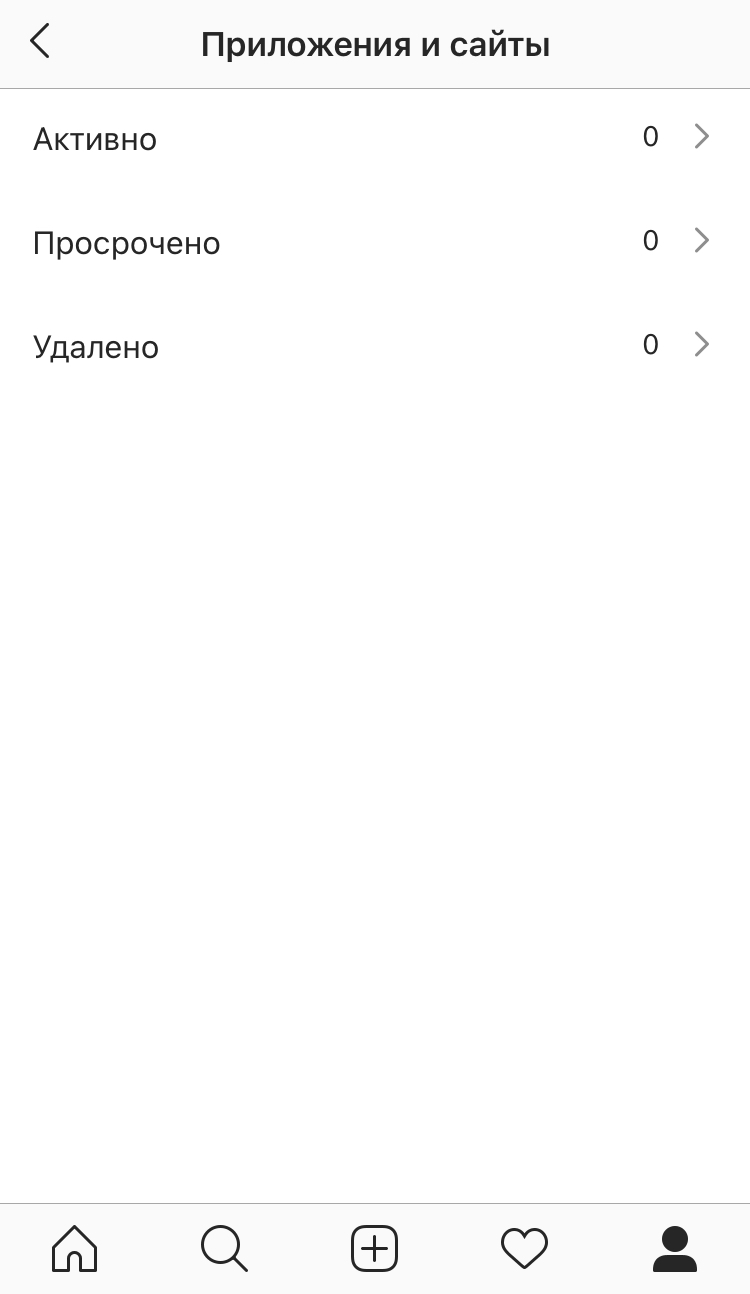

2. Запретите сторонним приложениям доступ к аккаунту.

«Настройки» → «Безопасность» → «Приложения и сайты». Отключите все ненужные приложения.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

Зайдите в приложение и откройте свою бизнес-страницу. «Настройки» → «Роли на странице» → «Существующие роли на странице»: удалите всех, кто уже не работает с вами.

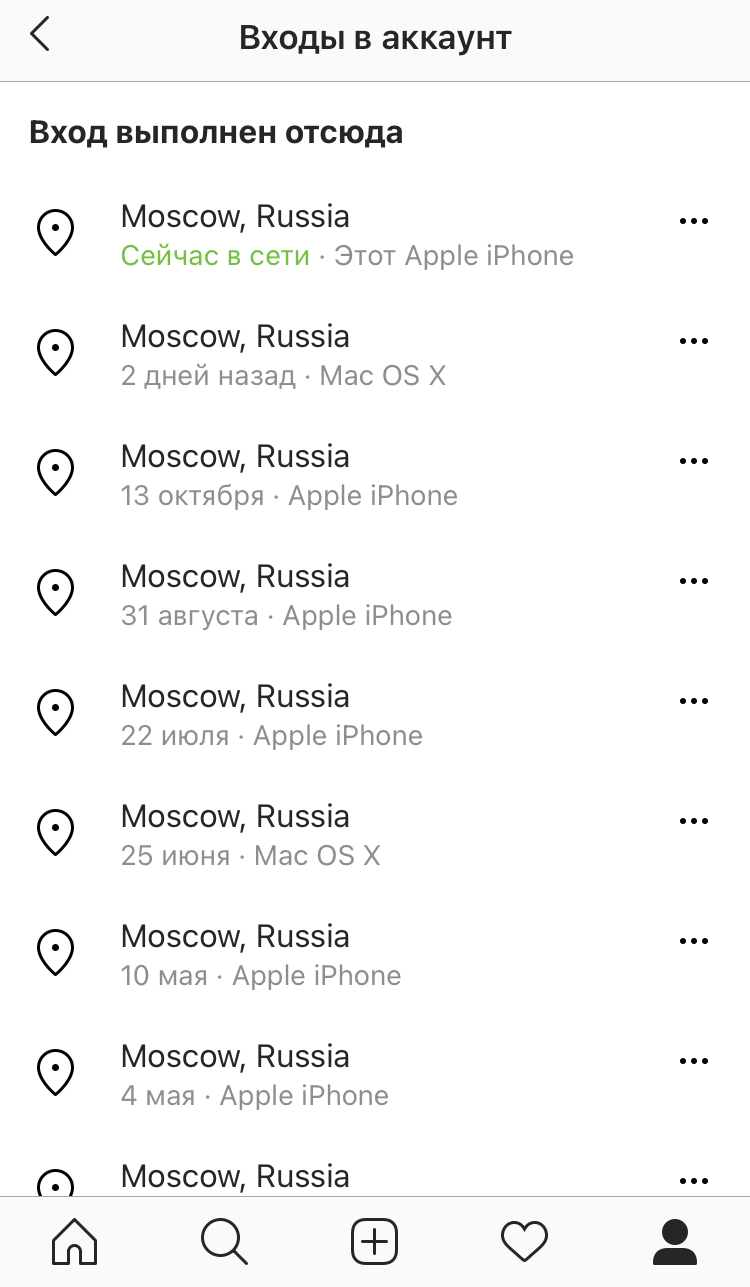

4. Проверяйте, кто заходил в ваш аккаунт.

«Настройки» → «Безопасность» → «Входы в аккаунт». Если увидите в списке подозрительные локации, поменяйте пароль — возможно, вашим аккаунтом пользуется кто-то еще.

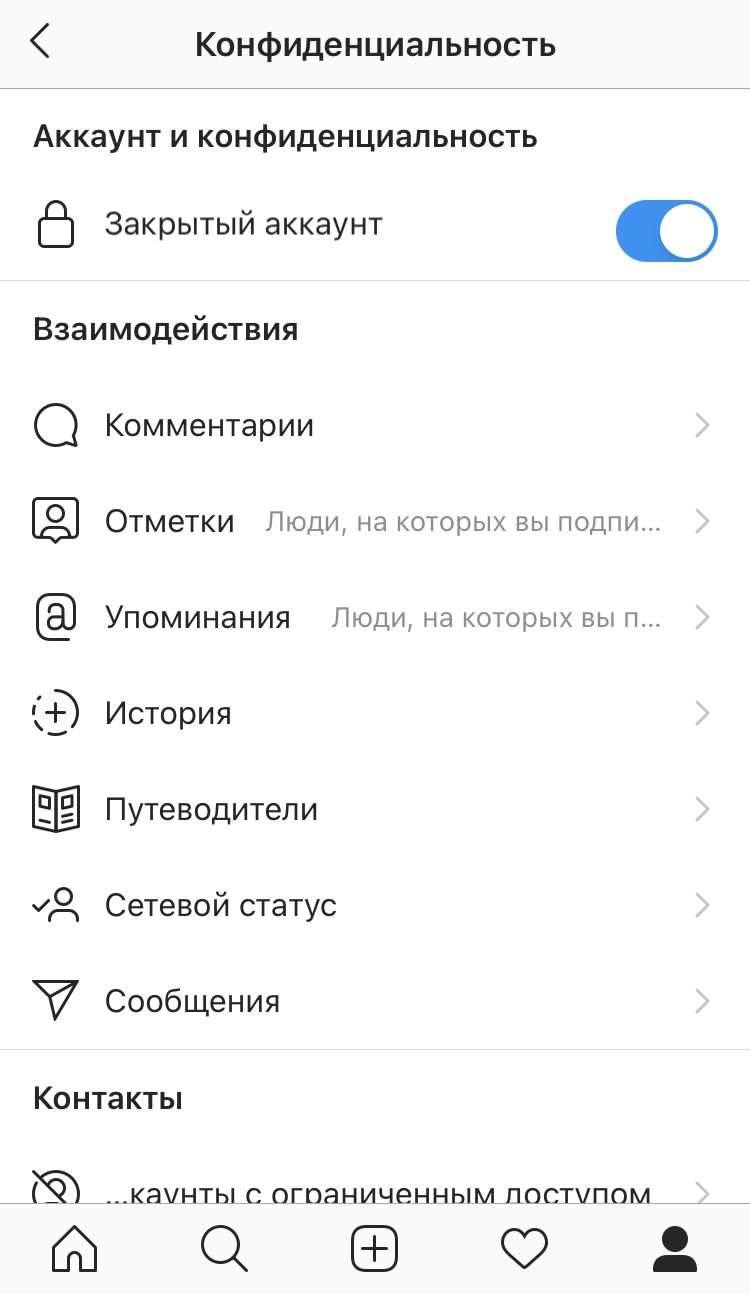

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

«Настройки» → «Конфиденциальность» → «Закрытый аккаунт».

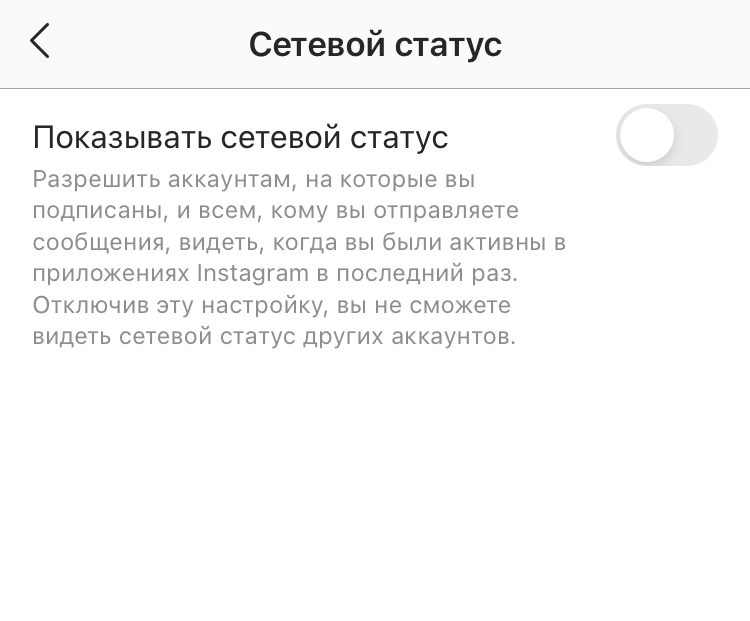

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

«Настройки» → «Конфиденциальность» → «Сетевой статус».

Как защитить аккаунт в Facebook

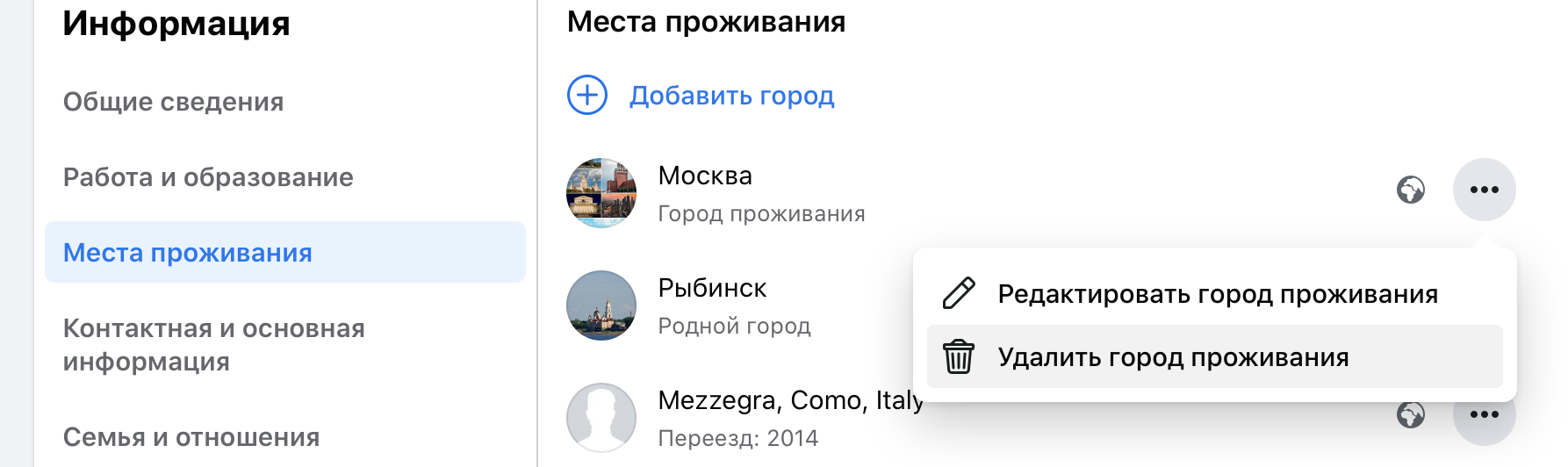

1. Удалите личную информацию.

В Facebook могут быть видны ваш возраст, места работы и проживания, семейный статус, сведения о родственниках и даже все места, в которых вы побывали. Если вы не хотите, чтобы эту информацию использовали сторонние компании и сервисы, лучше удалить ее со страницы.

На компьютере/ноутбуке:

«Информация» → выберите нужный раздел и сведения → «Удалить».

В мобильном приложении:

«Посмотреть раздел информация» → выберите нужный раздел и сведения → нажмите карандаш, а затем крестик.

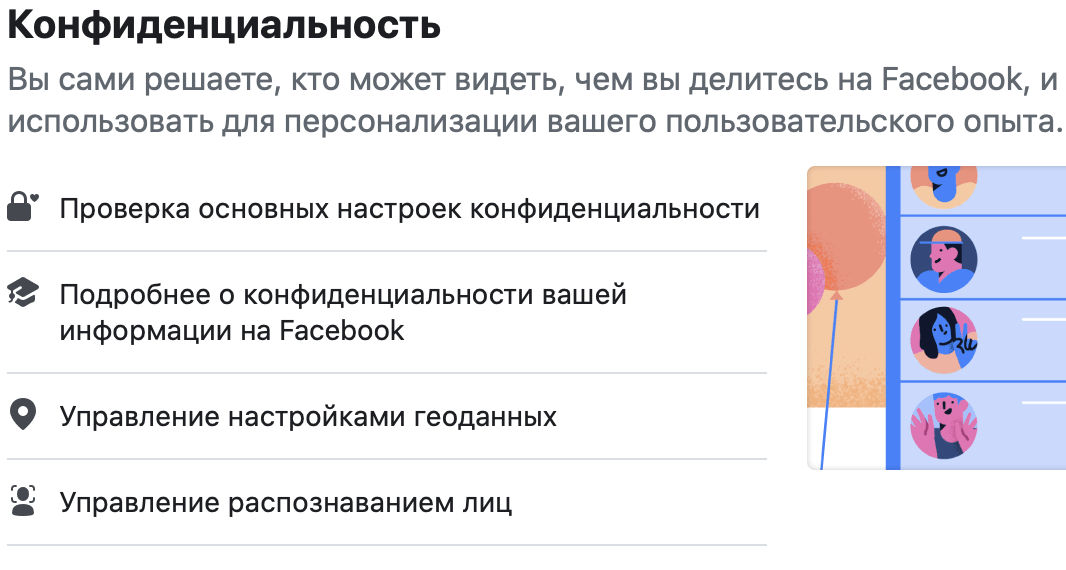

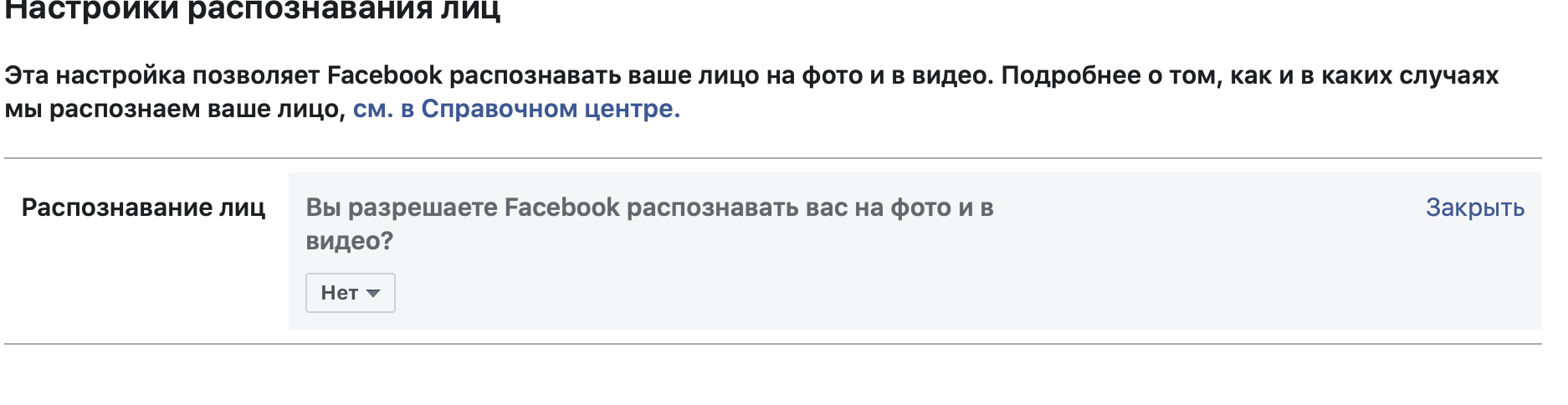

2. Выключите распознавание лиц.

Facebook умеет распознавать лица, чтобы отмечать вас на фото. Вы можете запретить это.

На компьютере/ноутбуке:

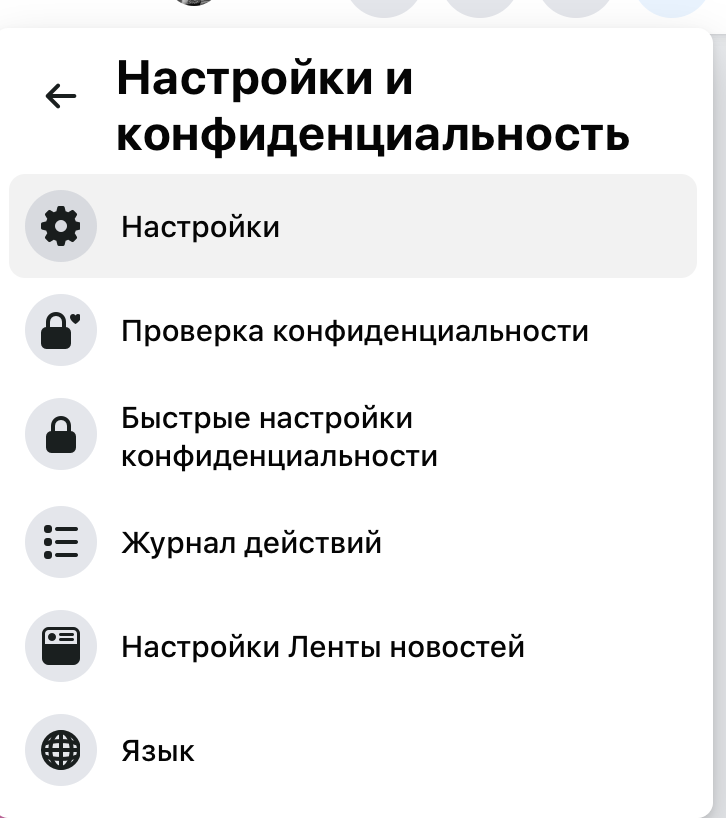

В правом верхнем углу — треугольник, «Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Управление распознаванием лиц» → выберите «Нет».

В мобильном приложении:

Нажмите на три линии в правом нижнем углу (так называемое меню «бургер»), дальше — аналогично.

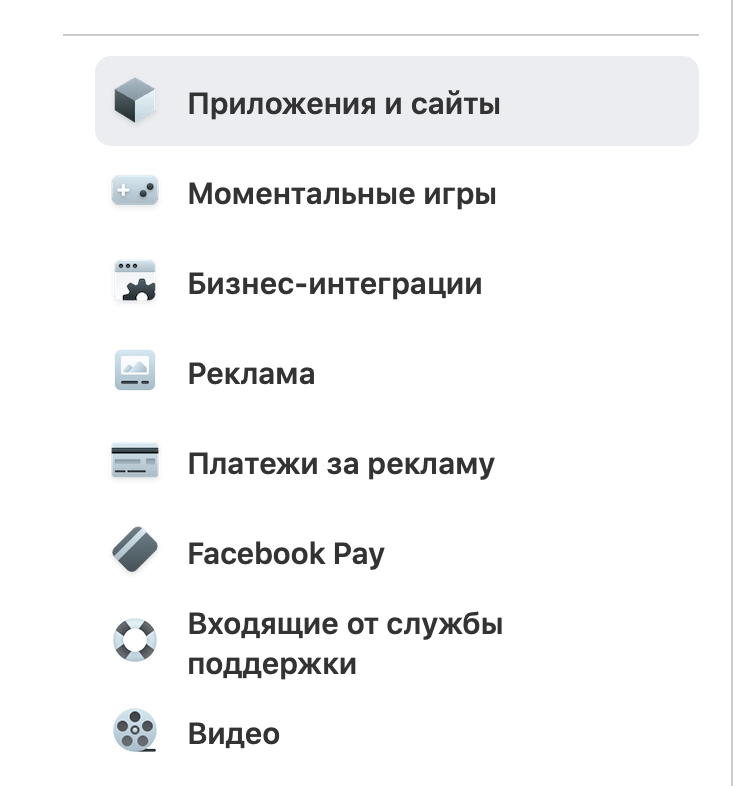

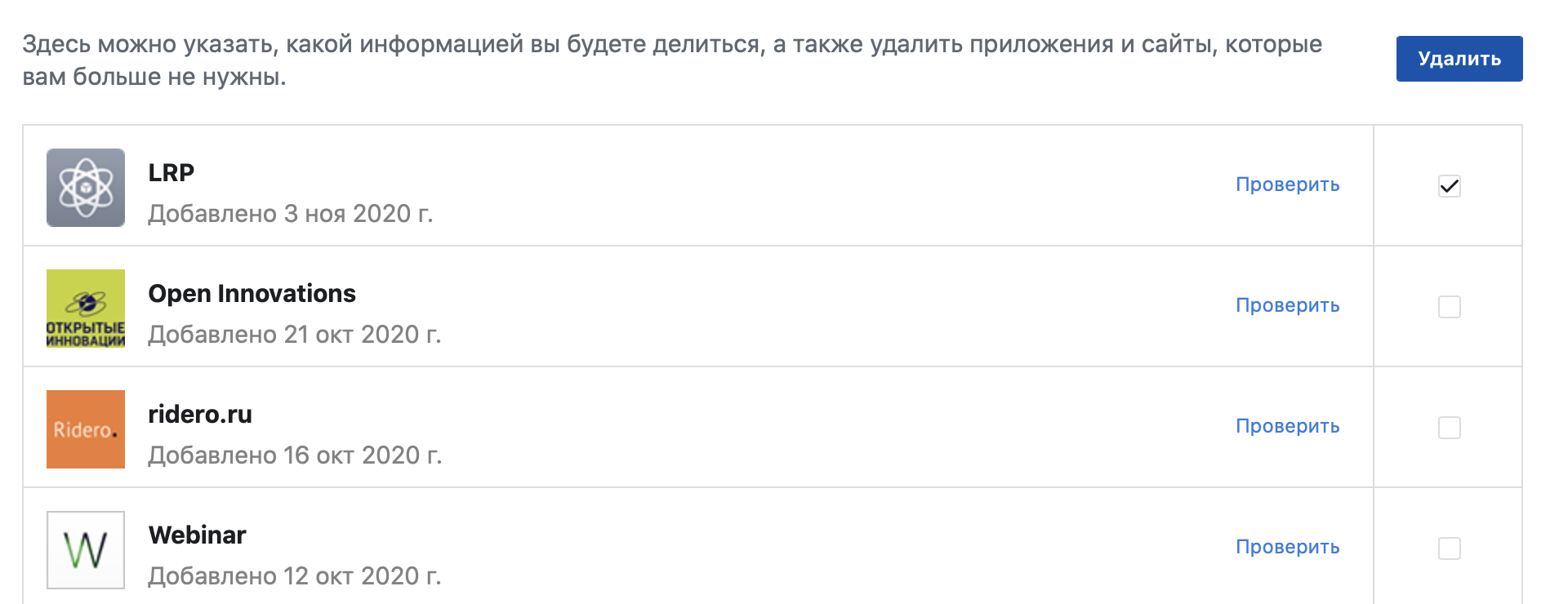

3. Ограничьте доступ приложений к вашим данным.

Когда вы авторизуетесь с помощью Facebook в других сервисах, они получают доступ к данным вашего аккаунта: фото, локации, предпочтения. Не забывайте удалять доступ, когда вы уже вошли в приложение. Пользователи iPhone и MacBook могут выбрать «Вход через Apple» для авторизации.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Дополнительные настройки конфиденциальности» → «Приложения и сайты» → поставьте галочки напротив приложений и нажмите «Удалить».

В мобильном приложении:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Проверка основных настроек конфиденциальности» →

«Ваши настройки данных на Facebook» → «Приложения и сайты» → далее аналогично.

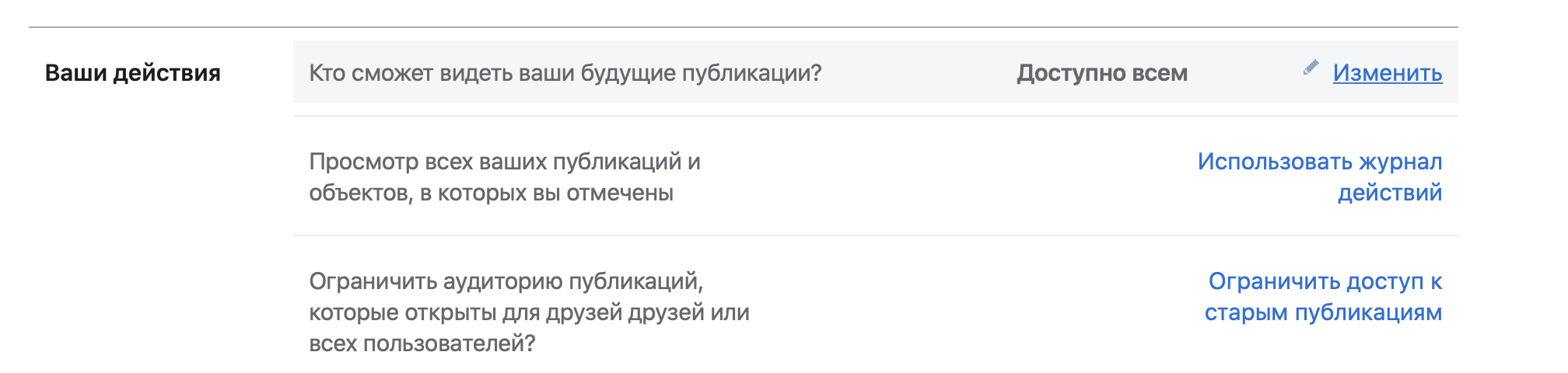

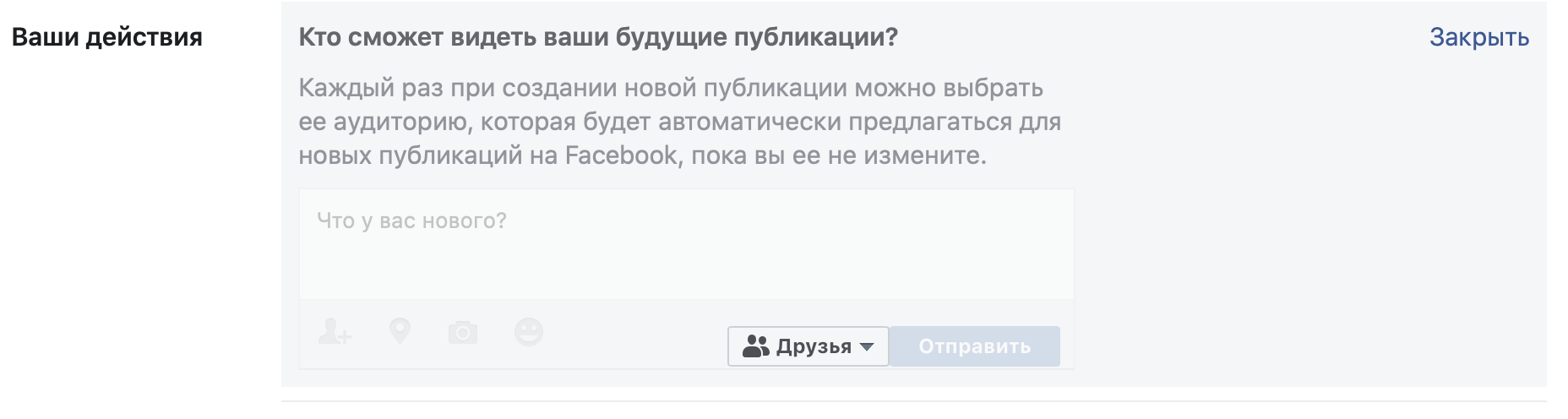

4. Ограничьте доступ к вашим постам и личным данным.

Если вы делитесь на странице личной информацией, лучше скрыть это от посторонних. Профили в соцсетях все чаще просматривают HR-специалисты перед собеседованием и службы безопасности — перед тем, как взять вас на работу.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Дополнительный настройки конфиденциальности» → «Ваши действия» → «Кто сможет видеть ваши будущие публикации?» → «Изменить» → выберите «Только друзья». Там же можно выбрать «Ограничить доступ к старым публикациям» для друзей.

В мобильном приложении: аналогично.

Как защитить WhatsApp

И WhatsApp, и Instagram принадлежат все тому же Facebook. Это значит, во-первых, что принципы обмена данными и защиты аккаунтов у них схожи. А во-вторых — что все ваши переписки и личные данные из чатов и аккаунтов Facebook может использовать в своих целях.

1. Не сообщайте никому шестизначный код для верификации.

Это код, который приходит вам в SMS для подтверждения входа в WhatsApp на компьютере или ноутбуке. Этим часто пользуются мошенники, которые могут отправлять сообщения любому пользователю из групповых чатов.

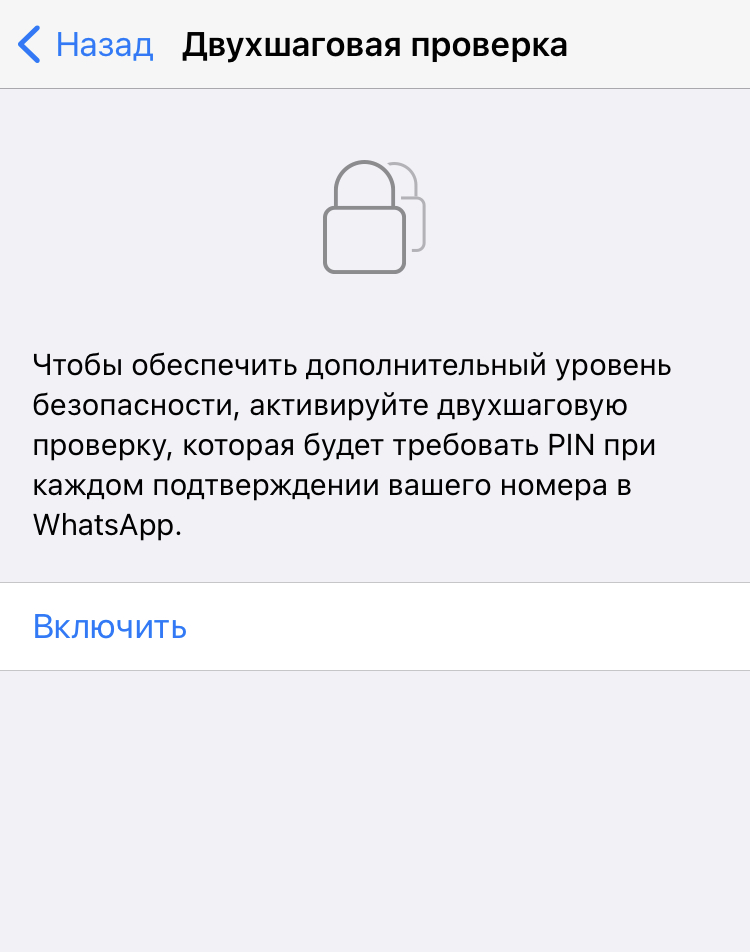

2. Включите двухфакторную аутентификацию.

«Настройки» → «Учетная запись» → «Двухшаговая проверка»→ «Включить». Придумайте PIN-код и укажите адрес электронной почты, чтобы можно было восстановить или поменять его.

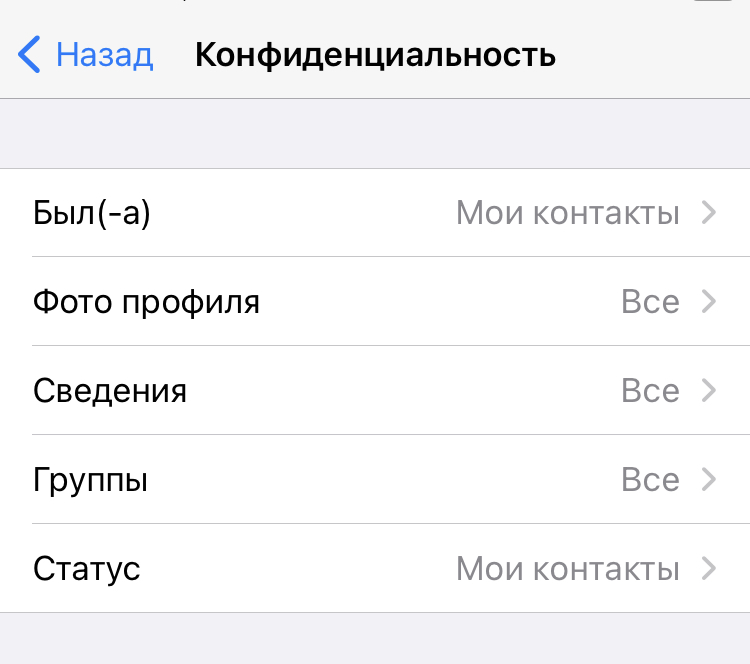

3. Скройте сетевой статус, фото и геолокацию.

«Настройки» → «Учетная запись» → «Конфиденциальность» → выберите вместо «Был (а)» «Мои контакты» или «Никто», то же проделайте с «Фото», ниже — «Геолокацией» и другими данными.

4. Архивируйте чаты, в которых делитесь личными данными.

Для этого потяните в списке чатов нужный влево и выберите «Архивировать». Он по-прежнему будет доступен в архиве, но посторонние не узнают о нем, если получат доступ к вашему телефону.

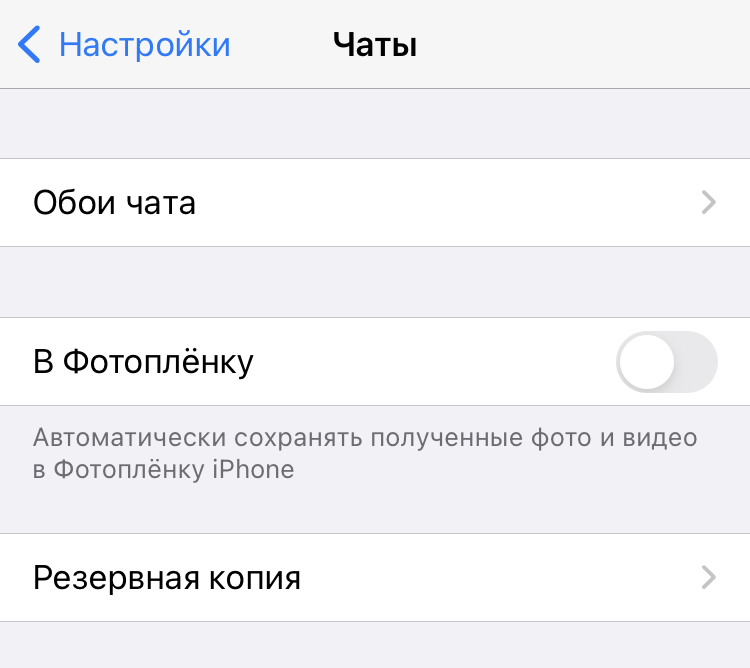

5. Выключите резервное копирование сообщений

Это позволит защитить вашу переписку, если кто-то получит доступ к аккаунту Apple или Google на другом устройстве.

Для iPhone: «Настройки» → iCloud → WhatsApp — выберите «Выключено». Теперь в самом мессенджере: «Настройки» → «Чаты» → «Резервная копия» → «Автоматически» → «Выключено».

Как защитить Telegram

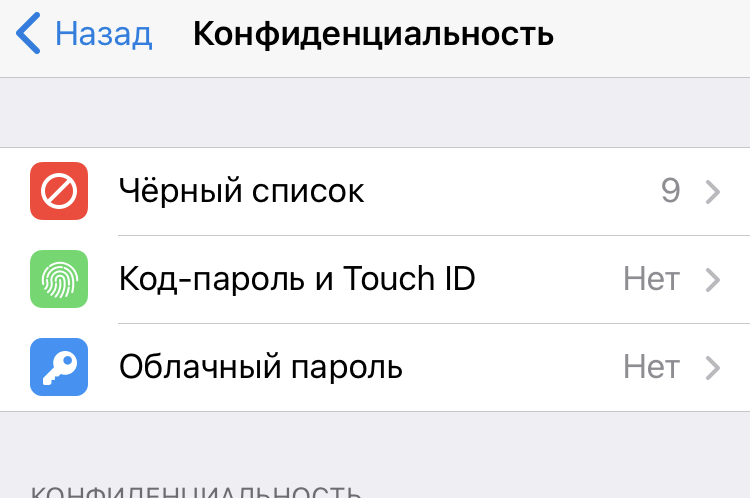

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

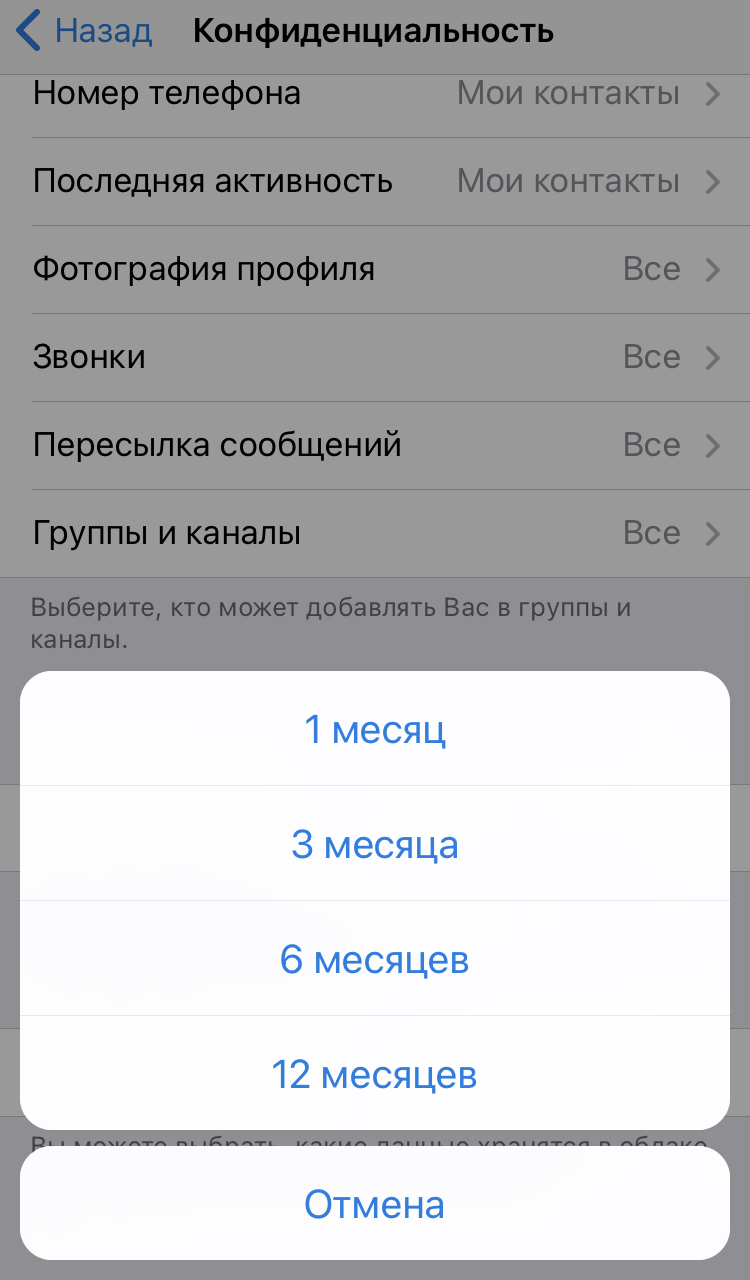

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Запомните главные правила

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.